- فروشگاه

- خرید روتر

- سوئیچ شبکه

- ذخیره ساز (Storage)

- فایروال

- تلفن تحت شبکه (آی پی فون)

- اکسس پوینت

- سرور

- هارد استوریج

- لایسنس

- وب فایروال

- پلتفرم امنیتی

- ماژول و تجهیزات جانبی شبکه

- سن سوئیچ SAN Switch

- مانیتورینگ و خودکارسازی

- مانیتورینگ و خودکارسازیزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- کاتالوگ

- برند

- آکادمی

- دانلودهازیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- وبلاگزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- مسیرهازیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تست ویدئوزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- خدمات

- نصب و راه اندازی تجهیزات

- تعمیر و نگهداری تجهیزات

- پیکربندی شبکه

- تامین تجهیزات شبکه

- مشاوره فناوری اطلاعات

- پشتیبانی شبکه

- خدمات طراحی شبکه

- خدمات برنامهنویسی و توسعه نرمافزار

- نصب و راه اندازی تجهیزاتزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تعمیر و نگهداری تجهیزاتزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- پیکربندی شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تامین تجهیزات شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- مشاوره فناوری اطلاعاتزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- پشتیبانی شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- خدمات طراحی شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- خدمات برنامهنویسی و توسعه نرمافزارزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تماس با ما

- درباره ما

- FA

- ورود / ثبت نام

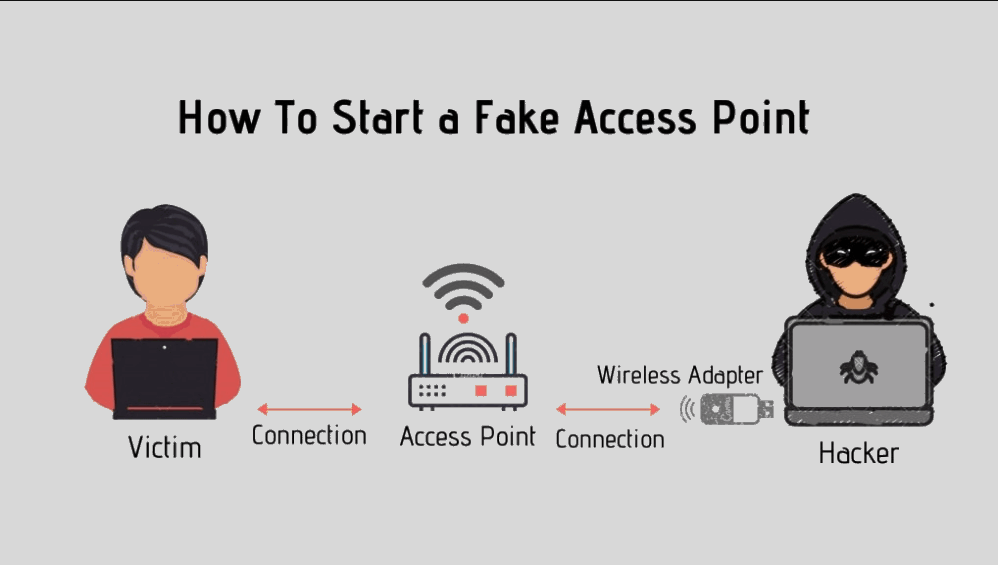

ساخت اکسس پوینت جعلی

مقدمه: هشدارهای قانونی و اخلاقی درباره استفاده از اکسس پوینت جعلی

ساخت و استفاده از اکسس پوینت جعلی (Fake Access Point) یکی از روشهای متداول در حوزه امنیت شبکه و تست نفوذ است که میتواند به متخصصان امنیتی کمک کند تا آسیبپذیریهای موجود در شبکههای بیسیم را شناسایی کنند. اما همانطور که این تکنیکها برای اهداف قانونی و آموزشی بسیار مفید هستند، در صورت استفاده نادرست میتوانند منجر به پیامدهای قانونی و غیراخلاقی شوند. راهاندازی یک اکسس پوینت جعلی به منظور انجام حملات سایبری مانند حملات (Man-in-the-Middle) و دسترسی به اطلاعات حساس کاربران بدون اجازه، غیرقانونی است و میتواند عواقب قانونی شدیدی به همراه داشته باشد.

این مقاله به شما کمک میکند تا با اصول و روشهای ساخت اکسس پوینت جعلی آشنا شوید، اما تأکید میکنیم که این تکنیکها را تنها در محیطهای کنترلشده و با مجوزهای لازم استفاده کنید. هدف این مقاله، آشنایی با نحوه عملکرد اکسس پوینتهای جعلی و کاربردهای قانونی آنها در آموزش و ارزیابی امنیت است.

آگاهی از موضوعاتی مانند ساخت اکسس پوینت جعلی میتواند در افزایش امنیت شبکه تأثیرگذار باشد. برای تهیه تجهیزات مناسب، پیشنهاد میکنیم به صفحه خرید اکسس پوینت سری بزنید و گزینههای موجود را بررسی کنید.

نیازمندیهای اولیه

برای ساخت یک اکسس پوینت جعلی و استفاده صحیح و موثر از آن، باید به تجهیزات و نرمافزارهای خاصی دسترسی داشته باشید. در ادامه به مهمترین نیازمندیها اشاره میشود:

یک کامپیوتر یا لپتاپ با سیستمعامل لینوکس | سیستم عاملی مانند Kali Linux که به صورت خاص برای امنیت و تست نفوذ طراحی شدهاند، ابزارهای لازم برای این کار را در اختیار شما قرار میدهند. همچنین میتوانید از دیگر نسخه لینوکسی که قابلیت نصب ابزارهای امنیتی دارند نیز استفاده کنید. |

کارت شبکه وایرلس با قابلیت مانیتورینگ | برای شنود بستههای بیسیم و شبیهسازی شبکه جعلی، کارت شبکهای نیاز دارید که از حالت «مانیتورینگ» پشتیبانی کند. کارت شبکههای معمولی اغلب این قابلیت را ندارند، بنابراین باید مدلی با قابلیتهای ویژه تهیه کنید. |

نرمافزارهای مدیریت و تحلیل شبکه | برای ایجاد و مدیریت اکسس پوینت جعلی و همچنین شنود و تحلیل دادهها، نیاز به نرمافزارهایی مانند Aircrack-ng، Hostapd، Wireshark و Ettercap دارید. این ابزارها به شما اجازه میدهند که ترافیک شبکههای بیسیم را به صورت دقیق رصد کنید. |

دانش کافی از پروتکلهای بیسیم و امنیت شبکه | بدون داشتن دانش کافی در زمینه شبکه و امنیت، استفاده از اکسس پوینت جعلی میتواند مشکلساز باشد. بنابراین، مطالعه مباحثی مانند پروتکلهای WPA/WPA2 و نحوه کارکرد شبکههای بیسیم ضروری است. |

مراحل تنظیم و ساخت اکسس پوینت جعلی

برای ساخت اکسس پوینت جعلی، باید مراحلی را به صورت دقیق طی کنید تا بتوانید به صورت قانونی و ایمن از این تکنیکها استفاده کنید.

در ادامه، مراحل اصلی ساخت و تنظیم اکسس پوینت جعلی تشریح شده است:

1. نصب و آمادهسازی نرمافزارهای مورد نیاز

ابتدا باید سیستمعامل لینوکس (ترجیحاً Kali Linux) را نصب کنید. این نسخه دارای ابزارهای از پیش نصب شدهای است که برای تست نفوذ و امنیت شبکه به کار میروند. اگر از سیستمعامل دیگری استفاده میکنید، میتوانید این ابزارها را به صورت دستی نصب کنید.

ابزارهای اصلی که برای این کار نیاز دارید عبارتند از:

Aircrack-ng | مجموعهای از ابزارهای امنیت شبکه برای مانیتورینگ و نفوذ به شبکههای بیسیم. |

Hostapd | برای ایجاد اکسس پوینت جعلی استفاده میشود. |

Wireshark | ابزاری قدرتمند برای تحلیل و شنود ترافیک شبکه. |

2. پیکربندی کارت شبکه برای حالت مانیتورینگ

برای ساخت اکسس پوینت جعلی، کارت شبکه شما باید در حالت «مانیتورینگ» (Monitor Mode) قرار بگیرد. این حالت به کارت شبکه اجازه میدهد تا همه بستههای دادهای که در محدوده شبکه وایفای ارسال میشود را شنود کند. با دستور زیر در لینوکس میتوانید کارت شبکه خود را به حالت مانیتورینگ ببرید:

airmon-ng start wlan0

در اینجا wlan0 نام کارت شبکه است که ممکن است در سیستم شما متفاوت باشد.

3. ایجاد اکسس پوینت جعلی با Hostapd

با استفاده از ابزار Hostapd، میتوانید یک شبکه وایفای جعلی ایجاد کنید. برای این کار باید فایل پیکربندی مخصوصی برای Hostapd ایجاد کنید که شامل اطلاعاتی مانند نام شبکه (SSID)، کانال وایفای و نوع رمزنگاری باشد. یک نمونه فایل پیکربندی ممکن است به این صورت باشد:

interface=wlan0

driver=nl80211

ssid=FakeAP

hw_mode=g

channel=6

پس از تنظیم فایل پیکربندی، دستور زیر را برای راهاندازی اکسس پوینت جعلی اجرا کنید:

hostapd /path/to/hostapd.conf

4. اجرای حمله Man-in-the-Middle

پس از ایجاد اکسس پوینت جعلی، کاربران ممکن است به آن متصل شوند و شما میتوانید ترافیک آنها را شنود کنید. برای انجام حمله مرد میانی، ابزارهایی مانند Ettercap و Wireshark مفید هستند. توجه داشته باشید که شنود اطلاعات بدون اجازه کاربران، نقض قوانین و حریم خصوصی است و فقط باید در محیطهای آموزشی یا با اجازه مالکان شبکه انجام شود.

ملاحظات امنیتی در ساخت اکسس پوینت جعلی

استفاده از اکسس پوینت جعلی، حتی در محیطهای آزمایشی، مستلزم رعایت نکات امنیتی مهمی است. در این بخش به برخی از این ملاحظات اشاره میکنیم:

امنیت شبکه آزمایشگاهی | هرگز نباید اکسس پوینت جعلی خود را در محیطهای عمومی یا شبکههایی که مالک آنها نیستید، راهاندازی کنید. این کار میتواند به نقض حریم خصوصی و مشکلات قانونی منجر شود. |

حفاظت از اطلاعات کاربران | اگر به هر دلیلی اطلاعات کاربران را شنود کردید، باید با رعایت اصول اخلاقی و قانونی از آنها استفاده کنید. در محیطهای آزمایشی، این دادهها نباید مورد سوءاستفاده قرار گیرند. |

محدودسازی دسترسی به شبکه جعلی | بهتر است از روشهایی مانند فیلتر MAC یا استفاده از شبکههای خصوصی برای محدودسازی دسترسی به اکسس پوینت جعلی خود استفاده کنید. |

کاربردهای مفید و قانونی

استفاده از اکسس پوینت جعلی برای آموزش مفاهیم امنیت شبکه

یکی از کاربردهای قانونی و مفید اکسس پوینت جعلی، آموزش مفاهیم امنیت شبکه به دانشجویان و متخصصان امنیت است. در محیطهای آزمایشگاهی و آموزشی، این تکنیکها به دانشجویان کمک میکنند تا به صورت عملی با تهدیدات امنیتی آشنا شوند و روشهای مقابله با آنها را فراگیرند.

تست نفوذ و ارزیابی امنیت

سازمانها میتوانند از اکسس پوینت جعلی برای تست نفوذ به شبکههای بیسیم خود استفاده کنند. این روش به تیمهای امنیتی اجازه میدهد که ضعفهای موجود در سیستمهای وایفای را شناسایی کرده و آنها را برطرف کنند. تست توانایی شبکه در مقابله با حملات مختلف از طریق این تکنیک، میتواند امنیت شبکه را بهبود بخشد.

نتیجهگیری

در پایان، اگر به دنبال راهکارهای حرفهای برای ایمنسازی شبکه و تجهیزات خود هستید، خدمات تخصصی شرکت افق دادهها ایرانیان میتواند گزینهای مناسب باشد. ساخت اکسس پوینت جعلی یکی از ابزارهای مفید در حوزه امنیت شبکه و تست نفوذ است که میتواند به متخصصان کمک کند تا شبکههای بیسیم خود را بررسی و تقویت کنند. با این حال، استفاده نادرست از این تکنیکها میتواند منجر به مشکلات قانونی و اخلاقی شود. همواره توصیه میشود که در محیطهای آزمایشی و کنترلشده از این تکنیکها استفاده کنید و از هرگونه فعالیت غیرقانونی خودداری نمایید.

سوالات متداول

آیا ساخت اکسس پوینت جعلی غیرقانونی است؟ بله، اگر از آن برای سرقت اطلاعات یا دسترسی غیرمجاز به شبکههای دیگر استفاده شود، غیرقانونی است. با این حال، در محیطهای آموزشی و تست نفوذ، با رعایت مجوزهای لازم، قانونی است.

چه نرمافزارهایی برای ساخت اکسس پوینت جعلی لازم است؟ ابزارهایی مانند Aircrack-ng، Hostapd و Wireshark برای ایجاد و مدیریت اکسس پوینت جعلی و تحلیل ترافیک شبکه به کار میروند.

آیا میتوان از اکسس پوینت جعلی برای تست امنیت شبکه استفاده کرد؟ بله، سازمانها و متخصصان امنیت میتوانند از این روش برای ارزیابی توانایی شبکههای بیسیم در مقابله با حملات استفاده کنند و نقاط ضعف را شناسایی کنند.