وبلاگ

طراحی و راهاندازی سایت پشتیبان (Disaster Recovery Site) در مراکز داده

در این مقاله با مراحل طراحی و پیادهسازی سایت پشتیبان (Disaster Recovery Site) آشنا میشوید. از تحلیل ریسک تا انتخاب موقعیت جغرافیایی، محاسبه شاخصهای RTO و RPO و معرفی رویکردهای Hot، Warm و Cold طبق استانداردهای سیسکو بررسی شده است.

راهنمای کامل پیادهسازی SSL: نکات کلیدی برای افزایش امنیت وبسایت

SSLچیست و دربه کارگیری راهکار SSL چه نکاتی را باید مدنظرداشت؟هدف اصلی SSL، امن نگهداشتن دادهها در هنگام انتقال بین اپلیکیشنها است. ارتباطات بین یک کلاینت (مثلاً یک مرورگر وب) و یک سرور، هنگامی که از طریق SSL امن میشود، کاملاً خصوصی و محرمانه خواهد بود، و هویت دو طرف نیز میتواند احراز شود.

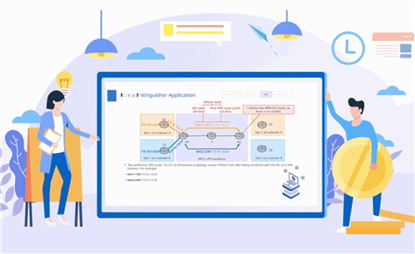

Load balancer چگونه کار می کند؟

عملکرد یک Load Balancer و چگونگی توزیع ترافیک کاربران در این مقاله مورد بررسی خواهد گرفت.برای درک آنکه چگونه شرکتها میتوانند به چالشهای پیچیدهی این بازار پویای در حال تحول پاسخ دهند، میخواهیم توزیع جریان ترافیکی کاربران در زمان استفاده از یک برنامه تحت وب یا اپلیکیشن های موبایل را شرح دهیم.

امنیت وایفای چیست و چرا مهم است؟ راهکارها، پروتکلها و تهدیدهای رایج

امنیت وایفای از مهمترین اصول حفاظت از شبکههای بیسیم است. در این راهنما با روشهای افزایش امنیت وایفای، پروتکلهای WEP، WPA، WPA2 و WPA3، تجهیزات امنیتی و تهدیدهای رایج مانند حملات مرد میانی، جعل IP و وایفای عمومی آشنا شوید.

خودکارسازی شبکه چیست؟

خودکارسازی شبکه چیست؟ منظور از خودکارسازی شبکه، فرآیند خودکارسازی پیکربندی، مدیریت، آزمون (تست)، استقرار، و بهرهبرداری (operating) دستگاههای فیزیکی و مجازی در داخل یک شبکه است.هدف خودکارسازی شبکه، طراحی، آمادهسازی، و مدیریت شبکه به منظور افزایش کارایی کسبوکار است.

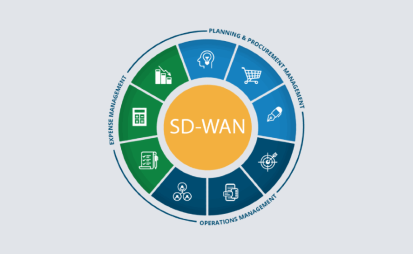

معرفی و بررسی جامع تکنولوژی Cisco SD-WAN

سیسکو Cisco SD-WAN چیست؟ به طور خلاصه SD-WAN یا شبکۀ گسترده بر مبنای نرمافزار، یک شبکۀ گستردۀ مجازی میباشد که به سازمانها این اجازه را میدهد تا برای اتصال کاربران به برنامههای کاربردی، در هر نقطهای از هر ترکیب دلخواهی از سرویسهای انتقال داده استفاده نمایند.