وبلاگ

راهکار امنیتی سیسکو برای دشوار کردن کار مجرمان سایبری

برای استقبال از سال جدید، تیم امنیتی سیسکو اولین هدف و راهکار امنیت سایبری خود را منتشر کرده است.این راهکارها در واکنش به بزرگترین جرایم سایبری و هکهای رخ داده منتشر شده است که از این رو، شرکت سیسکو انتظار دارد در سال 2023 مشتریان خود را راضی نگه دارد.

5 پیشبینی امنیت سایبری برای سال 2023 توسط F5

پیشبینیهای امنیت سایبری برای سال 2023 توسط F5 را به طور مفصل و دقیق در این مقاله بررسی خواهیم کرد. آزمایشگاههای F5 و متخصصین در سرتاسر F5، تجربههای دوازده ماههشان را ارائه کرده و بزرگترین دغدغهها در سال 2023 را پیشبینی کردهاند.

چرا به سیسکو Stealthwatch نیاز ضروری امروز است؟ 5 ویژگی برتر یک ابزار تحلیل ترافیک شبکه

چرا به سیسکو Stealthwatch نیاز داریم؟ با ۵ ویژگی برتر این ابزار تحلیل ترافیک شبکه آشنا شوید و ببینید چگونه Stealthwatch با شناسایی تهدیدها و نظارت پیشرفته، امنیت شبکههای امروزی را تضمین میکند.

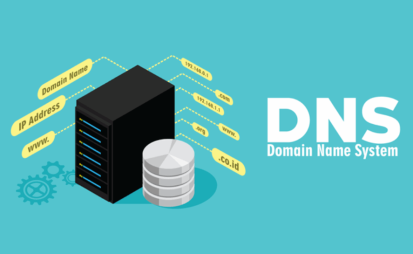

مرجع صدور گواهی دیجیتال (Certificate Authority - CA) چیست؟

مرجع صدور گواهی دیجیتال (CA)، شرکت یا سازمانی است که هویت اشخاصی (مانند وبسایتها، آدرسهای ایمیل، شرکتها یا افراد خاص) را تأیید و آنها را از طریق کلیدهایی رمزنگاری (cryptographic keys) به اسنادی الکترونیکی به نام گواهی دیجیتال(digital certificates)، متصل میکنند.

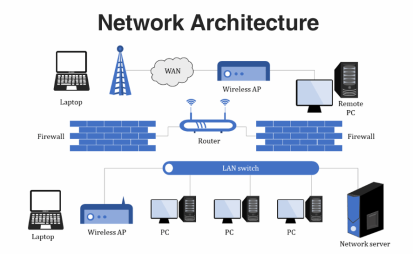

مانیتورینگ شبکه (Network Monitoring) چیست؟

مانیتورینگ شبکه (نظارت بر شبکه) اطلاعاتی را برای مدیران شبکه فراهم میکند که در جهت تشخیص اجرایی شدن بهینه و مطلوب شبکه، به آن نیاز دارند. با استفاده از ابزارهایی نظیر نرمافزار مانیتورینگ شبکه، مدیران و مسئولان میتوانند کمبودها و نواقص را شناسایی کرده و کارآیی و بهرهوری را افزایش دهند.

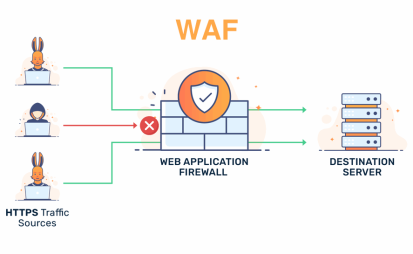

12 وب فایروال (WAF) برتر در سال 2023

وب فایروال (WAF) یا همان فایروالهای وباپلیکیشن (Web application firewalls) از ابزارهای مهمی هستند که امنیتی قدرتمند را برای اپلیکیشنها تأمین میکنند. بهترین فایروالها آنهایی هستند که میتوانند یک توازن درست و خوب بین پارامترهای عملکرد، اثربخشی امنیت و هزینه برقرار کنند.

راهکار Cisco Secure Network Analytics (سیسکو Stealthwatch)

Secure Network Analytics (سیسکو Stealthwatch سابق) در این مقاله و ویدیو وبینار موجود بررسی خواهد شد. از راهکار Cisco Stealthwatch در جهت شناسایی و مقابله با تهدیدات دنیای شبکه میتوان بهره برد و در تسریع پاسخگویی به حملات و تهدیدات، کمک فراوانی به کارشناسان امنیت میکند.

فورتی نت و رفع شکاف در مهارتهای امنیتی

شرکت فورتینت به استفاده از یادگیری ماشین (machine learning)، ارائهی مدل مرکز عملیات امنیتی به عنوان سرویس (SOCaaS) و همچنین آموزشهای مهارتی روی آورده است، تا شکافهای موجود در مهارتهای امنیتی را از بین برده و علاوه بر آن، از بخشهای دارای حداقل نیروی کار حمایت و پشتیبانی کند.

طرح رویارویی با پیشامد (Incident Response Plan) در فناوری اطلاعات (IT) چیست؟

طرح رویارویی با پیشامدها به مجموعهای از دستورالعملهایی گفته میشود که به اعضای تیم فناوری اطلاعات کمک میکند تا رویدادها یا پیشامدهای امنیتی شبکه را شناسایی کرده، به آنها واکنش نشان دهند، و همچنین از دست این پیشامدها رهایی یابند.

تفاوت میان حملات فیشینگ (Phishing) و حملات جعل یا اسپوفینگ (Spoofing)

در دنیای جرایم سایبری، عبارات فیشینگ (Phishing) و جعل یا اسپوفینگ (Spoofing) اغلب جای یکدیگر استفاده میشوند. با این حال، صاحبان مشاغل و مدیران سیستم باید تفاوت میان فیشینگ و اسپوفینگ را بدانند. با اینکه راه حل معمول نادیده گرفتن ایمیلهای فیشینگ یا جعل شده است دانستن تفاوت آنها مفید و ضروری است.

سیسکو فایرپاور (Firepower) در مقایسه با فورتیگیت (Fortigate)

مقایسه سیسکو فایرپاور و فورتیگیت: کدام یک راهکار امنیتی یکپارچهتری ارائه میدهد؟ در این صفحه، ویژگیها، قابلیتها و تفاوتهای این دو فایروال محبوب را بررسی کنید و بهترین انتخاب را برای نیازهای امنیتی سازمان خود بیابید.

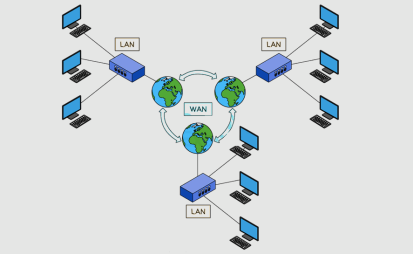

دسترسی امن به سرویسهای لبه شبکه یا SASE چیست؟

دسترسی امن به سرویسهای لبه شبکه یا SASE نوعی معماری شبکه است که قابلیتهای ویپیان VPN و اسدی ون SD-WAN را با قابلیتهای امنیتی ابربومیcloud-native ازقبیل دروازههای وب امن، دیوارهای امنیتی، و دسترسی شبکه zero-trust network access درهم میآمیزد. این قابلیتها از ابر بهره میگیرند و سرویسی هستند

10 شرکت برتر دنیای شبکه | برند VMware

VMware از شرکتهای پیشرو در جهان است که خدمات مجازی سازی را به شرکتهای متعددی ارائه میدهد. در طول سالها، VMware از یک استارت آپ خانوادگی کوچک به یک شرکت جهانی تبدیل شد و ویژگیهای نوآورانهای را توسعه داد که به هزاران کسبوکار در سراسر جهان کمک میکند تا زیرساختهای مجازی خود را اجرا کنند.

10 شرکت برتر دنیای شبکه | برند Palo Alto Networks

Palo Alto Networks یکی از بزرگترین شرکتهای امنیتی مستقل جهان است که تقریباً تمامی انواع محصولات سایبری را ارائه میکند. در این مقاله نگاهی به تاریخچه شرکت خواهیم داشت تا ببینیم چگونه این شرکت آمریکایی توانسته در 18 سال گذشته نوآور و خلاق باشد و در صدر بهترینهای این حوزه باقی بماند.

سفری به دل شرکت IBM

IBM یک شرکت چندملیتی است که دفتر مرکزی آن در نیویورک واقع شده و در بیش از 170 کشور جهان حضور دارد. IBM با حدود 300 هزار کارمند، در میان بزرگترین کارفرمایان جهان قرار دارد و به دلیل تعهد خود به نوآوری، تنوع و تحقیق در زمینههایی مانند هوش مصنوعی و محاسبات کوانتومی شناخته شده است.

10 شرکت برتر دنیای شبکه | برند Juniper Networks

Juniper Networks یک شرکت چند ملیتی در شهر Sunnyvale کالیفرنیا است که به توسعه و بازاریابی تجهیزات شبکه، از جمله برنامههای نرم افزاری مدیریت شبکه، سوئیچ، روتر، محصولات امنیت شبکه و غیره اختصاص دارد. در این مقاله با بنیان گذار و تاریخچه این شرکت آشنا میشویم.