- فروشگاه

- خرید روتر

- سوئیچ شبکه

- ذخیره ساز (Storage)

- فایروال

- تلفن تحت شبکه (آی پی فون)

- اکسس پوینت

- سرور

- هارد استوریج

- لایسنس

- وب فایروال

- پلتفرم امنیتی

- ماژول و تجهیزات جانبی شبکه

- سن سوئیچ SAN Switch

- مانیتورینگ و خودکارسازی

- مانیتورینگ و خودکارسازیزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- کاتالوگ

- برند

- آکادمی

- دانلودهازیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- وبلاگزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- مسیرهازیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تست ویدئوزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- خدمات

- نصب و راه اندازی تجهیزات

- تعمیر و نگهداری تجهیزات

- پیکربندی شبکه

- تامین تجهیزات شبکه

- مشاوره فناوری اطلاعات

- پشتیبانی شبکه

- خدمات طراحی شبکه

- خدمات برنامهنویسی و توسعه نرمافزار

- نصب و راه اندازی تجهیزاتزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تعمیر و نگهداری تجهیزاتزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- پیکربندی شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تامین تجهیزات شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- مشاوره فناوری اطلاعاتزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- پشتیبانی شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- خدمات طراحی شبکهزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- خدمات برنامهنویسی و توسعه نرمافزارزیر مجموعهای برای این گروه وجود ندارد.برای مشاهده این محصولات کلیک کنید.لیست محصولات

- تماس با ما

- درباره ما

- FA

- ورود / ثبت نام

اسپوفینگ نوعی جرم سایبری است که در آن فردی با جعل اطلاعات یک فرستندهی واقعی و قابل اعتماد (مانند شرکت، همکار، یا هر شخص و منبع قابل اعتماد دیگری) تلاش میکند تا به اطلاعات شخصی فرد گیرنده دست پیدا کند، از آنها پول بگیرد، اطلاعات آنها را بدزدد، یا بدافزاری را پخش کند.

اسپوفینگ از طریق ایمیل چگونه انجام میشود؟

رایجترین روش اسپوفینگ از طریق ایمیل انجام میشود. مانند حملات فیشینگ، ایمیلهای اسپوفینگ به راحتی قابل شناسایی نیستند. معمولاً این ایمیلها وانمود میکنند که اهمیت بالایی دارند و حس ضروری بودن به گیرنده القاء میکنند. با این کار، احتمال پاسخ دادن گیرنده به آنها بیشتر شود.

برخی از نشانههای یک ایمیل اسپوفینگ عبارتند از:

گرامر یا دستور زبان نادرست

املای ضعیف

کلمات و جملات بد نوشته شده

لینک اینترنتی نادرست: این لینکهای فریبنده ممکن است درست به نظر برسند اما اگر نشانگر ماوس را بر روی لینک مورد نظر نگه دارید خواهید دید که لینک به آدرس درست اشاره نمیکند.

آدرس فرستندهی ایمیل نادرست: نام فرستنده یا دامنه (یا هر دو) ممکن است درست نوشته نشده باشد. زمانی که ایمیل را به سرعت و به بی دقتی میخوانید، ممکن است متوجه این مورد نشوید. به عنوان مثال، ممکن است فرستنده به جای حرف «I» از عدد «1» استفاده کند.

چگونه در برابر اسپوفینگ از خود محافظت کنیم؟

بهترین روش برای محافظت در برابر اسپوفینگ استفاده از ابزاری چند لایه برای تأمین امنیت ایمیلتان است. این ابزار باید از روشهای محافظتی قوی در برابر فیشینگ، اسپوفینگ، جعل ایمیلهای شرکتی، و تهدیدات سایبری دیگر استفاده کند. باید به دنبال ابزاری باشید که امکاناتی همچون پیدا کردن ، مسدود کردن، و ترمیم کردن تهدیدات مختلف در ایمیلهای فرستاده شده و دریافت شده، ارائه میدهد.

همچنین به دنبال بهره بردن از موارد و روشهای زیر باشید:

از هوش تهدید Threat intelligence درجه یک استفاده کنید تا بتوانید تهدیدات را به طور همزمان و در لحظهی اتفاق افتادن شناسایی کنید و بتوانید به سرعت به آنها پاسخ داد. (هوش تهدید، اطلاعات سازماندهی شده و تحلیل شده درباره حملات گذشته، حال و بالقوه را که میتواند یک تهدید امنیتی برای یک شرکت باشد ارائه می دهد. اطلاعات تهدید اطلاعات عمیقی مانند URL ها، نام های دامنه، فایلها و آدرسهای IP را که برای اجرای حملات استفاده میشد، ارائه میدهد. این اطلاعات به سازمان کمک میکند تا از خود در برابر حملات فعلی دفاع کند و به حوادث امنیتی پاسخ دهد.)

از تأیید هویت چند عاملی استفاده کنید تا جلوی دزدی اطلاعات و اسناد هویتی را بگیرید.

از ابزار محافظت در برابر فیشینگ بهره ببرید تا جلوی تهدیدات فریبنده را بگیرید.

از DMARC برای تأیید هویت و اجرای قوانین استفاده کنید تا شهرت برندتان در امان بماند.

از ابزار محافظت در برابر بدافزار استفاده کنید تا بتوانید فایلهای مشکوک و خطرناک که به ایمیل پیوست شدهاند را شناسایی کنید. همچنین میتوانید از ابزاری استفاده کنید که به شما امکان اجرای فایلها در محیطی امن و جدا از محیط اصلی را میدهد (پشتیبانی از سندباکس).

به کابران خود آموزشهای لازم را بدهید تا دانش آنها در مورد تهدیدات سایبری و نحوهی برخورد با آنها افزایش یابد.

انواع دیگر اسپوفینگ

اسپوفینگ از طریق پیام متنی

اسپوفینگ از طریق پیام متنی، که به «اسمیشینگ» (ترکیب دو کلمهی اساماس و فیشینگ) نیز معروف است، به ایمیل اسپوفینگ شباهت زیادی دارد. همانند اسپوفینگ از طریق ایمیل، در این نوع اسپوفینگ فردی تظاهر میکند که پیام متنی از سمت منبعی قابل اعتماد (مانند آمازون یا موسسهی مالیتان) فرستاده شده است. این نوع پیامها معمولاً لینکی مخرب دارند و هدف آنها بدست آوردن اطلاعات شما است.

اسپوفینگ از طریق کالر آیدی

در این نوع اسپوفینگ کلاهبرداران تلفنی با تغییر شماره و نام کالر آیدی خود تلاش میکنند که هویت واقعیشان را مخفی نگه دارند.

اسپوفینگ از طریق آدرس اینترنتی (URL)

در این نوع اسپوفینگ هکرها برای بدست آوردن اطلاعات شخص یا پخش بدافزارها دامنه و وبسایتی جعلی میسازد. در این نوع اسپوفینگ که به آن اسپوفینگ از طریق جعل وب سایت، نیز گفته میشود یک نسخه جعلی از یک وب سایت معتبرایجاد می شود. قربانی با مواجه شدن با این سایت جعلی، براحتی به آن اعتماد میکند چرا که وب سایت جعلی کاملا مشابه با وب سایت اصلی است. مهاجم به کمک این روش، به اطلاعات مهم کاربران دسترسی غیرمجاز پیدا میکند، چرا که قربانیان اطلاعات خود را وارد این وب سایت جعلی که متعلق به مهاجم است، میکنند.

اسپوفینگ از طریق آدرس آیپی (IP)

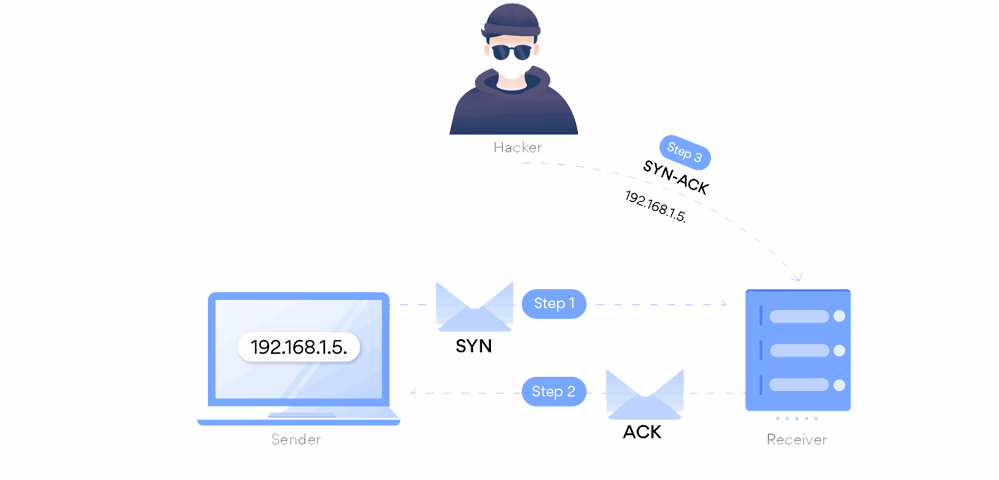

در آیپی اسپوفینگ یک آدرس آیپی عمداً به شکلی غلط جلوه داده میشود تا گمان شود که آن آدرس، آدرس آیپی منبع اصلی و قابل اعتماد است. هدف از این نوع اسپوفینگ این است که کامپیوتری به عنوان کامپیوتر دیگری شناسایی شود.

آدرس IP، آدرسی منحصر به فرد و غیرقابل تغییراست که به هر سیستم اختصاص پیدا میکند. از روی این آدرس میتوان به موقعیت مکانی دستگاه مربوطه دسترسی پیدا کرد. در بستر شبکه فرآیند ارسال بسته اطلاعاتی به این صورت است که بسته اطلاعاتی شامل آدرس فرستنده و گیرنده است. زمانی که بسته اطلاعاتی از مبدا به مقصد در حال انتقال است بسته داده شکسته میشود و در قطعههای کوچکتری به نام پکت ارسال میشوند. پس از رسیدن به مقصد پکتها به هم متصل و یک بسته در اختیار گیرنده قرار میگیرد. اما با استفاده از هک و جعل میتوان آدرس را تغییر و موقعیت جدیدی برای دستگاه تعیین کرد.

هکرها برای نفوذ به شبکه از طریق IP دستگاهها، اقدام به جعل IP یا IP Spoofing میکنند، آدرس IP به دلیل نداشتن کد امنیتی یا احراز هویت با روشهای ساده قابل نفوذ است. در این روش هکر، آدرس IP مجازی برای شبکه یا سرور مقصد مییابد که امکان عبور داده از سیستمهای امنیتی مقصد را دارد. در Header بسته اطلاعاتی، IP گیرنده را تغییر میدهد و در بخش Source IP آدرس IP را که میخواهد جعل کند قرار میدهد. با این روش امکان دسترسی غیرمجاز به بستههای اطلاعاتی فراهم میشود.

اسپوفینگ از طریق DNS

این نوع اسپوفینگ معمولاً به مسموم کردن کَش (Cache Poisoning) نیز معروف است. این نوع حملات نقاط ضعفی که در DNS وجود دارند را پیدا میکنند و از آنها استفاده میکنند تا اطلاعات کش DNS را خراب کنند. در نتیجه DNS نمیتواند ترافیک ورودی را به سمت سرور درست و اصلی راهنمایی کند و به جای آن، ترافیک را به سمت سروری جعلی سوق میدهد.

حملات اسپوفینگ DNS چگونه انجام میشوند؟

به عنوان مثال شما میخواهید به سایتی مانند گوگل دسترسی پیدا کنید باید به سرور های گوگل وصل شوید. که این کار با استفاده از زدن آدرس گوگل در مرورگر امکان پذیر است. اما واقیعت این است که سرور ها و روترهای موجود در شبکه برای وصل کردن شما به یک سرور از IP استفاده می کنند نه از آدرس های دامنهای مانند Google.com که مثلا آدرس IP گوگل 4.2.2.4 است. در نتیجه باید این اسامی را به یک IP قابل فهم برای سرور ها تبدیل کنید و این کاری است که DNS انجام می دهد. روتر با ارسال اسم به DNS سرور موجود در شبکه اطلاعاتی را از آن دریافت میکند و سپس با کش آن اطلاعات و دریافت IP مورد نظر شما را به سایتی که میخواهید هدایت میکند. اما اگر هکرها بتوانند یک کش DNS را دچار آسیب کنند و اطلاعات اشتباهی را وارد کنند، در کار خود موفق خواهند شد و شما به جای انتقال به سایت و سرور اصلی به یک سرور تقلبی متصل خواهید شد.