وبلاگ

10 شرکت برتر دنیای شبکه | برند Fortinet

احتمالا اولین چیزی که با شنیدن نام شرکت Fortinet به یاد میآورید، فایروال FortiGate است. با وجود اینکه FortiGate در رده بهترین فایروالهای جهان قرار دارد؛ اما فورتی نت تنها به یک محصول امنیتی محدود نمیشود. در این مقاله قصد داریم به بیش از 20 سال تاریخچه Fortinet نگاهی بیندازیم.

10 شرکت برتر دنیای شبکه | برند F5

شرکت آمریکایی F5 با الهام گرفتن از یک فیلم سینمایی در سال 1996 تاسیس شد. شرکتی که در ابتدا به عنوان مخترع load balancer مشهور شد و در ادامه تجهیزات شبکه متعددی را روانه بازار کرد. در این مقاله با داستان شکل گیری و پیشرفت F5 در 26 سال گذشته آشنا میشویم.

مدیریت هویت و دسترسی (IAM) چیست؟

در این بخش با مدیریت هویت و دسترسی (Identity and access management) آشنا می شوید. IAM روشی است که با استفاده از آن مطمئن میشوند که افراد و موجودیتهایی که دارای هویتهای دیجیتال هستند، سطح درستی از دسترسی را به منابع سازمان از جمله شبکهها و دیتابیسها دارند.

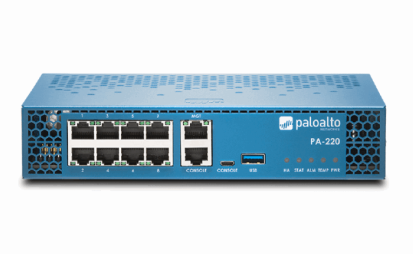

مزایای فایروال نسل جدید (NGFW): اهمیت امنیت فایروال

در این مقاله به مقایسه مزایای فایروال و فایروال نسل جدید (NGFW) و اهمیت امنیت فایروال به طور دقیق خواهیم پرداخت. فایروالهای NGFW (Next-Generation Firewalls) جدیدترین و بهروزترین روش حفاظت دیجیتال است که به ترکیب بهترین بخشهای فناوری قدیمی با فناوریهای جدید و امروزی کمک میکند.

نگاهی به تشخیص و پاسخ توسعهیافته (XDR)

تشخیص و پاسخ توسعهیافته Extended Detection and Response (XDR) دریچهای به سوی دادههای در شبکهها، ابرها (clouds)، نقاط نهایی (endpoints)، و نرمافزارها است و برای شناسایی، تحلیل، مهار، و رفع تهدیدات حال و پیش رو از تجزیه تحلیل و اتوماسیون (automation) بهره میگیرد.

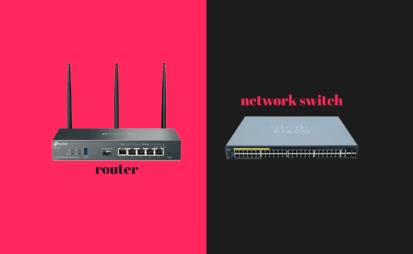

خرید تجهیزات شبکه | برند Cisco

شرکت سیسکو یکی از بزرگترین و پیشروترین شرکتهای تولید کننده تجهیزات شبکه است. محصولات تولیدی سیسکو شامل روتر، سوئیچ، فایروال و دیگر تجهیزات است که برای ایجاد، مدیریت و ارتقاء شبکههای کامپیوتری استفاده میشوند. برای آشنایی با فهرست کامل تجهیزات سیسکو و نحوه خرید آنها به مقاله زیر مراجعه فرمایید.

خرید تجهیزات شبکه | برند Fortinet

فایروال فورتی گیت شناختهشدهترین محصول شرکت فورتی نت، در رده محبوبترین فایروالها در میان کاربران سازمانی قرار دارد. در این مقاله علاوه بر فایروال، سایر محصولات فورتی نت از جمله تجهیزات امنیت شبکه، امنیت ابری و دیگر محصولات این برند معتبر را معرفی میکنیم.

خرید تجهیزات شبکه | برند Juniper Networks

Juniper طیف گستردهای از محصولات و راهکارهای شبکه، از جمله روتر، سوئیچ، محصولات امنیتی و راهکارهای شبکه تعریف شده با نرم افزار (Software-defined networking یا SDN) را ارائه میدهد. در این مقاله به معرفی محصولات و راهکارهای این شرکت میپردازیم.

احراز هویت چندعاملی (Multi-Factor Authentication) چیست؟

احراز هویت چندعاملی (Multi-factor authentication) یا MFA عبارتست از یک فرآیند امنیتی که کاربران را ملزم میکند تا قبل از اینکه بتوانند به شبکهها یا دیگر برنامههای آنلاین دسترسی یابند به درخواستهای تأیید هویت خود پاسخ بدهند.